如我们之前在2011年弱点漏洞情势(2011 vulnerability landscape)中所注明的,对使用者而言软件弱点漏洞尽管仍是主要威胁,但其数量在2010年已经开始减少。

Google谷歌和Mozilla等开发者皆公开付费请人或相关测试机构来帮忙找寻他们的软件或服务中所可能暴露的弱点漏洞。部份第三方集团也会做同样的动作,如Zero-Day Initiative。尽管有这些“白帽”们的努力,蓬勃的黑色产业链/地下经济仍对“黑帽”黑客与网络犯罪份子许下了更丰沃的利润承诺。

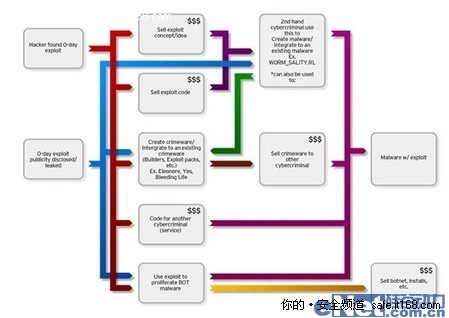

以下的剖析图解说了黑色产业链/地下经济的架构。金钱符号则指出网络犯罪份子得以获利的步骤:

▲ 图1、弱点漏洞市场

入侵破坏手法进入地下世界通常有两种方式。第一,网络犯罪份子滥用合法白帽黑客和其它安全研究人员在网络上发表的成果,在WEB2.0时代诸如微博等通讯工具均加大了泄露企业边界机密的可能性。虽然白帽黑客和研究人员的本意良善,可他们的分享的成果可能被滥用,并可能不慎地帮助了其它在线集团制作恶意软件。

不过利润更加丰厚的情况则是在当黑帽黑客独力发现到入侵破坏的程序,但却未具备白帽研究和分析人员的知识时,这些入侵破坏程序在网络犯罪地下世界中以可运作程序代码或仅是“概念”,就以足够被购买或贩卖。在部份案例中,当网络犯罪集团想要使用零日入侵破坏程序但却没有技术专家来实际找到所需程序时,会雇用其他网络犯罪份子在应用程序寻找错误程序及制作入侵破坏程序。

一个有效的零日入侵破坏程序价值高达上万元。如果弱点漏洞是在经常受到使用的应用程序中找的到,例如Internet Explorer (IE),那么价格将会更高。毕竟,几乎不被使用的应用程序的弱点漏洞毫无市场可言。

不论弱点漏洞和入侵破坏程序是如何为人熟知,终究皆成为网络犯罪份子用以攻击之弹药,并皆在黑色产业链/地下经济中出售及被购买。与网络相关的应用程序入侵破坏,如让浏览器成为入侵工具的一部份,结合了多重入侵套组,一旦使用者进入了恶意的网站,便会受多重入侵破坏程序的打击。

地下世界最有名的入侵破坏工具组之一是Eleonore工具组。在所有的应用程序中,这个工具组的目标针对Adobe Acrobat, Reade和Flash Player,IE,Java,Opera,及Mozilla Firefox。

▲ 图2、入侵工具组登入页面

除了以直接购买与贩售获利外,入侵破坏程序也可被用于改进已存在的傀儡僵尸网络。程序让傀儡僵尸操控者透过改善及扩张僵尸网络/傀儡网络 Botnet赚得利益。这让操控者可透过传统方式如安装计费(pay-per-install,简称PPI)手法,传送垃圾信息及其它。

Normal 0 0 2 false false false MicrosoftInternetExplorer4

总归言之,这突显了又一个网络犯罪地下世界中,任何皆可待价而沽的观点。